Difference between revisions of "USB Hacking"

| Line 81: | Line 81: | ||

== Szenario == | == Szenario == | ||

Stellen Sie sich ein hypothetisches Szenario vor: Mit unserem USB NINJA-Kabel könnten potenzielle Gefahren ausgeübt werden. Angenommen, eine Person befindet sich am Flughafen und möchte ihr Laptop oder Smartphone aufladen. Die Person entdeckt eine öffentliche Ladestation mit USB-Ports sowie frei zugängliche USB-Kabel, die an den Laptop angeschlossen werden können. Ohne nachzudenken, schließt die Person das Ladekabel an. Sobald das NINJA-Kabel angeschlossen wird, erscheint eine Bedrohungsnachricht auf dem Bildschirm, die den Benutzer manipuliert und dazu veranlasst, den Anweisungen des Angreifers zu folgen. Dies stellt einen typischen Angriff mittels Social Engineering dar. | |||

== Präventive Maßnahmen == | == Präventive Maßnahmen == | ||

Revision as of 12:06, 31 January 2023

Zusammenfassung

Description what this documentation is about.

O.MG Kabel

- Operating system: Ubuntu 18.04 bionic amd64

- Packages: git emacs

In order to complete these steps, you must have followed Some Other Documentation before.

O.MG Kabel Setup

Step 1

Enter these commands in the shell

echo foo echo bar

Step 2

USBNinja Kabel

Das USBNinja Kabel ist ein Informationssicherheits- und Penetrationstest-Tool. Es ermöglicht das Ausführen von Payloads beim Anschließen des USB Kabels, indem es vortäuscht ein HID Gerät zu sein wie zum Beispiel eine Tastatur oder eine Maus. Die Programmierung des Kabels erfolgt über die Arduino IDE, was eine einfache und benutzerfreundliche Methode für die Verwendung von USB Ninja darstellt.

USBNinja Kabel Setup

Step 1

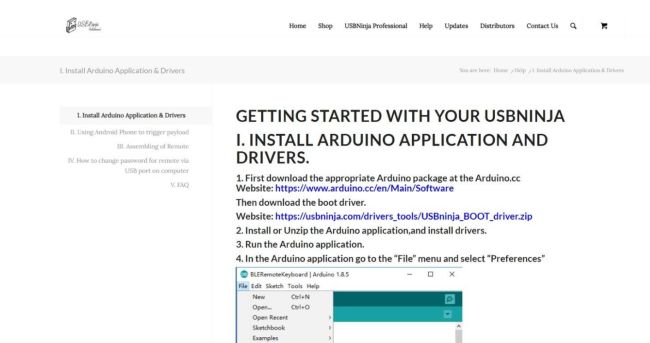

Um mit dem USB Ninja Kabel zu beginnen, ist es notwendig, zunächst die offizielle Webseite unter https://usbninja.com/help/ aufzurufen.

Step 2

Anschließend ist es unerlässlich, die auf der Webseite von USBNinja beschriebenen Schritte strikt zu befolgen.

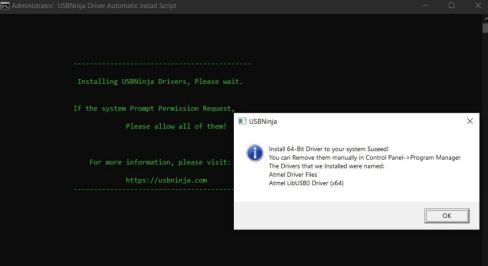

Step 3

Nach dem Herunterladen des erforderlichen Boot-Treibers und der Arduino IDE, ist es unbedingt notwendig, beide als Administrator auszuführen, um spätere Konflikte zu vermeiden, und anschließend erfolgt die Installation.

Step 4

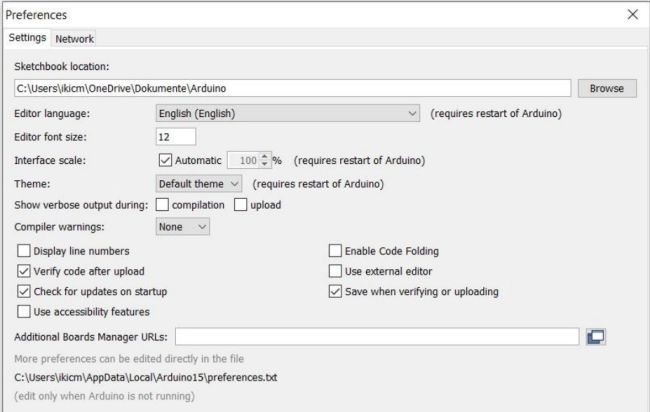

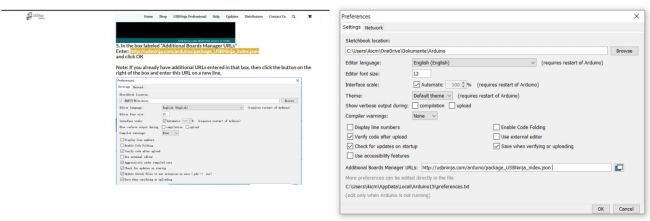

In der Arduino IDE geht man anschließend zu den "Preferences" und fügt den erforderlichen Link hinzu.

Step 5

Die URL für den Download des erforderlichen JSON-Files kann problemlos auf der Webseite von USB Ninja gefunden werden. Der Link gibt lediglich den Speicherort für den Download an.

Step 6

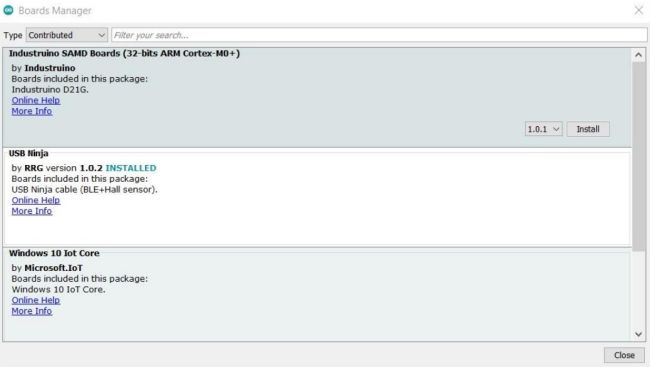

Im Anschluss werden wir innerhalb der Arduino-IDE den Board-Manager aufrufen und das erforderliche Board für das NINJA-Kabel herunterladen.

Step 7

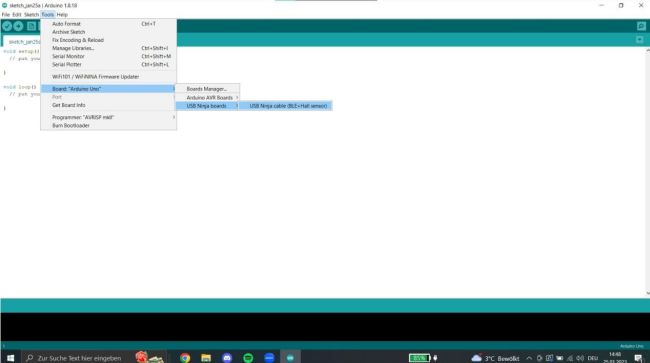

Abschließend wählen wir lediglich das zuvor heruntergeladene Board für das NINJA-Kabel aus

Demonstration

Dein OMG Cable Angriff mit der Mail

Szenario

Stellen Sie sich ein hypothetisches Szenario vor: Mit unserem USB NINJA-Kabel könnten potenzielle Gefahren ausgeübt werden. Angenommen, eine Person befindet sich am Flughafen und möchte ihr Laptop oder Smartphone aufladen. Die Person entdeckt eine öffentliche Ladestation mit USB-Ports sowie frei zugängliche USB-Kabel, die an den Laptop angeschlossen werden können. Ohne nachzudenken, schließt die Person das Ladekabel an. Sobald das NINJA-Kabel angeschlossen wird, erscheint eine Bedrohungsnachricht auf dem Bildschirm, die den Benutzer manipuliert und dazu veranlasst, den Anweisungen des Angreifers zu folgen. Dies stellt einen typischen Angriff mittels Social Engineering dar.

Präventive Maßnahmen

- Operating system: Ubuntu 18.04 bionic amd64

- Packages: git emacs

In order to complete these steps, you must have followed [[Some Other Doc